Elektronička pošta (eng. email) jedan je od najpopularnijih oblika komunikacije na Internetu. Koristi se i u privatne i u poslovne svrhe, pa je stoga vrlo važno znati kako je e-pošta u svojoj osnovi jest nesiguran standard. Budući da poruke nisu šifrirane (eng. encrypted) niti zaštićene ni na koji način (bez dodatnog truda korisnika), svatko tko ima pristup čvorovima (npr. posredničkim poslužiteljima – eng. proxy) kroz koje poruke prolaze, u mogućnosti je čitati, ili još gore, mijenjati sadržaj.

Tradicionalni protokoli za razmjenu elektroničke pošte također posjeduju i sigurnosni propust lažnog predstavljanja. Standard za razmjenu elektroničke pošte u osnovnom izdanju ne nudi mogućnost provjere identiteta pošiljatelja. Stoga je potencijalni napadač u mogućnosti lažno se predstaviti i tako napraviti štetu korisniku.

Kriptiranje elektroničke pošte jest postupak kojim se sadržaj elektroničke pošte šifrira te se u takvom obliku prenosi od pošiljatelja do primatelja.

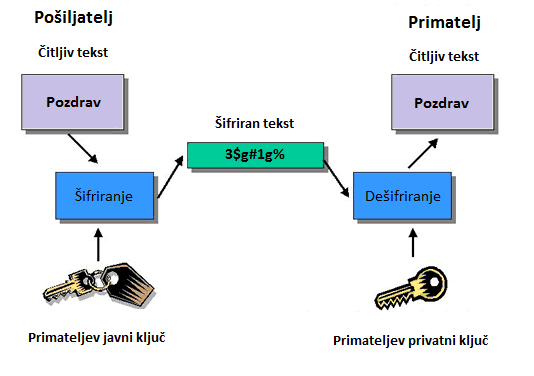

Slika 1. Šifriranje elektroničke pošte javnim/privatnim ključem

Postoji više metoda šifiranja poruka elektroničke pošte:

PGP(eng. Pretty Good Privacy) jest standard koji omogućuje zaštitu sadržaja pošte postupcima sažimanja (eng. hashing), kompresije (eng. compression), te konačno šifriranjem (simetričnim i asimetričnim postupcima).

S/MIME(eng. Secure/Multipurpose Internet Mail Extensions) jest standard sličan prethodnom – također se koristi asimetričnom kriptografijom za šifriranje pošte.

Svojstvo koje razlikuje prethodna dva modela tj. standarda zaštite e-pošte jest oblik sustava za razmjenu ključeva. S/MIME standard koristi centralni povjerljivi sustav za razmjenu ključeva vertikalnog oblika – postoji glavni posrednik te lokalni posrednički podsustavi koji ovise o glavnom sustavu. Kod PGP modela ulogu posrednika preuzima distribuirana mreža posrednika horizontalnog oblika – tzv. mreža povjerenja (eng. Web of trust), gdje su svi posrednici ravnopravni.

STARTTLS jest nadogradnja SMTP protokola koja koristi TLSprotokol kako bi se onemogućilo prisluškivanje (eng. sniffing) između čvorova koji prenose poštu do odredišta. Ova metoda ne šifrira samu poštu, već cijelokupan promet između dva čvora, stoga poštu vide osobe koje imju pristup čvorovima.

Općeniti postupak šifriranja (temeljen na asimetričnoj kriptografiji) jest sljedeći:

-

Sa strane primatelja:

- Primatelj stvara par ključeva, javni i privatni.

- Objavljuje svoj javni ključ.

-

Sa strane pošiljatelja:

- Pošiljatelj šifrira poruku javnim ključem primatelja.

- Šalje je primatelju.

- Primatelju preostaje još otključati poštu svojim privatnim ključem te tako pristupiti izvornom sadržaju.

Važno je napomenuti da kada pošiljatelj naslovi poštu određenom primatelju (pomoću javnog ključa), samo ta osoba može i pročitati poštu. Na taj je način sadržaj je zaštičen od neželjenog čitanja od strane trećih osoba.

Potpisivanje pošte jest metoda kojom se osigurava neporecivost te integritet poruke:

- neporecivost – samo privatni ključ pošiljatelja može generirati potpis koji primatelj može ovjeriti pošiljateljevim javnim ključem te na taj način pouzdano ustvrditi da je pošta poslana od dotične osobe,

- integritet – potpis same poruke mora biti jednak prije slanja i poslije primanja iste kako bi primatelj bio siguran da poruka putem nije izmjenjena.

GPG4win

GPG4win je skup besplatnih alata otvorenog koda za šifriranje elektroničke pošte. Trenutna inačica alata jest 2.1.0, izdana 15.4.2011. Alat je dostupan na svim operacijskim sustavima, a za operacijske sustave namjenjene krajnjim korisnicima (Windows, popularnije Linux distribucije, te Mac OS) dostupan je i u instalacijskim paketima. GPG4win zapravo je Windows inačica šireg skupa kriptografskih alata GNU Privacy Guard (razvijenog na Linux OSu). Unatoč imenu (koje je nastalo kao pandan PGP akronimu), alat podržava i S/MIME standard.

Postupak šifriranja i potpisivanja

Postupak započinje generiranjem para ključeva. Ključevi mogu biti šifrirani raznim kriptografskim postupcima u svrhe šifriranja i potpisivanja:

- simetričnim algoritmima CAST5, Camellia, Triple DES, AES, Blowfish, i Twofish,

- asimetričnim algoritmima ElGamal i RSA,

- hash-evima RIPEMD-160, MD5, SHA-1, SHA-2i Tiger.

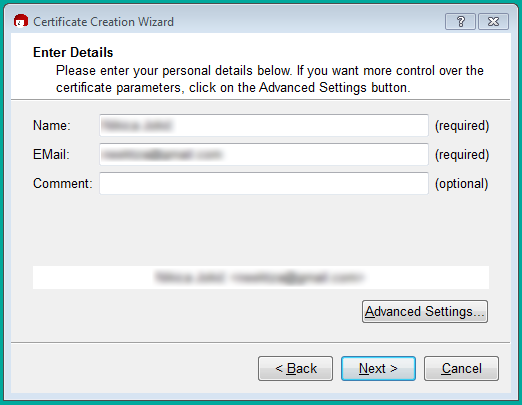

Slika 1. Generiranje ključa

Generiranje ključa obavlja se uz pomoću alata Kleopatra odabirom opcije New Certificate iz izbornikaFile nakon čega alat korisnika upituje osnovne podatke (ime, email, lozinka za otključavanje/zaključavanje). Kopiju ključa je preporučljivo spremiti na sigurnu lokaciju, kako bi korisnik bio siguran da će mu elektronički identitet biti očuvan u slučaju havarije računala kojeg koristi.

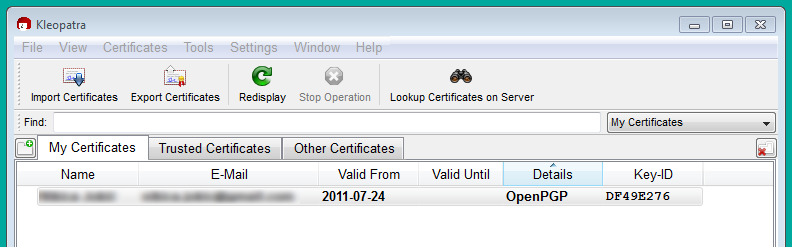

Slika 2. Alat za šifriranje – Kleopatra

Kako bi korisnik bio u mogućnosti šifrirati poštu za željenog primatelja, nužno mora posjedovati javni ključ primatelja. Ključ je moguće dobaviti sa nekog od poslužitelja javnih ključeva (nakon što je svoj javni ključ primatelj objavio) ili direktnom razmjenom ključeva nekim drugim kanalom.

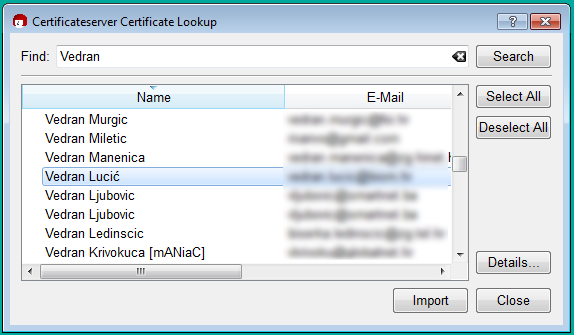

Slika 3. Uvoz ključa sa poslužitelja ključeva

Nakon obavljenih predradnji, (generiranog javnog i privatnog vlastitog ključa te uvoza javnog ključa primatelja) potrebno je odabrati opciju Sign/Encrypt Files iz izbornika File.

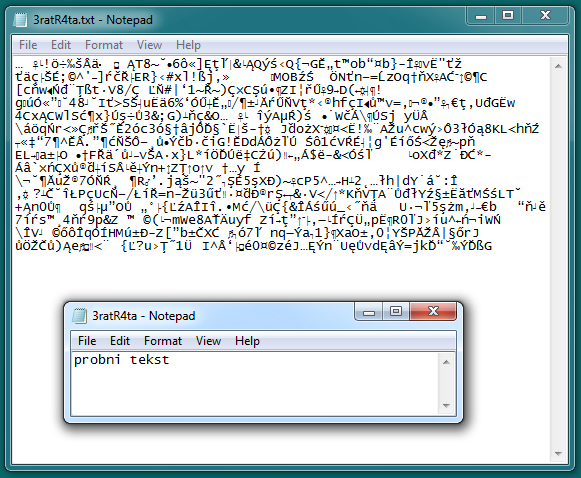

Slika 3. Primjer šifriranog i dešifriranog teksta

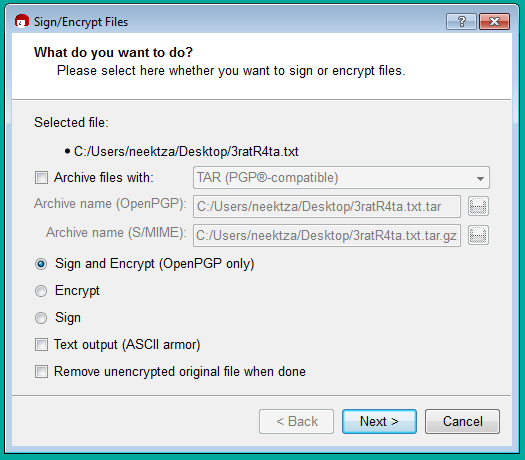

Nakon izbora datoteke, potrebno je odabrati željenu akciju (šifriranje i/ili potpisivanje).

Slika 4. Opcije šifriranja / potpisivanja.

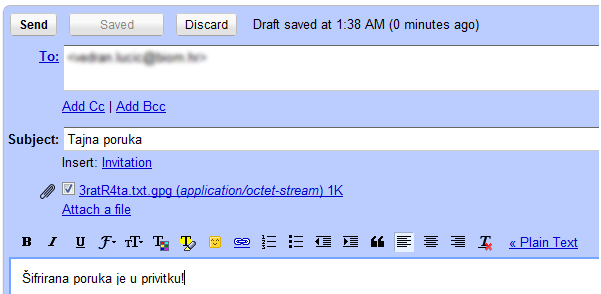

Šifriranu poruku primatelju se šalje u privitku poruke sa naznakom u tijelu poruke da privitak sadrži povjerljiv sadržaj. Primatelj nakon primitka poruke, obrnutim postupkom (, dešifrira poruku. Važno je napomenuti da je dešifriranje moguće obaviti bilo kojim alatom koji podržava asimetričnu kriptografiju te da primatelj ne mora nužno koristiti isti alat (GPG4win) kao i pošiljatelj.

Slika 5. Slanje šifriranog sadržaja

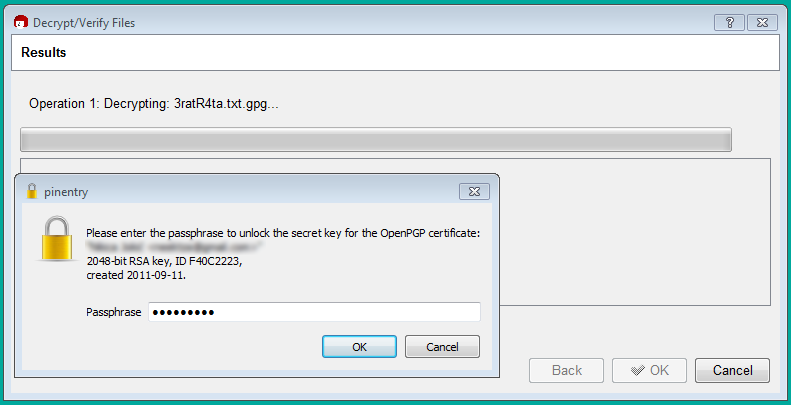

Dešifriranje poruke obavlja se izborom opcijeDecript/Verify Files. Potrebno je učitati šifriranu datoteku i pokrenuti postupak dešifriranja.

Slika 6. Dešifriranje poruke

Ukoliko se javni i privatni ključ podudaraju, alat dojavljuje poruku o uspješnom dešifriranju, nakon čega primatelj može pročitati dešifrirani tekst.

GPG skup alata je zbog svoje duge prisutnosti i stabilnog razvoja te, naravno, velike dostupnosti kao posljedice otvorenosti i mogućnosti besplatne nabave postao de facto standard za razmjenu elektroničke pošte. Kao takav zapravo nema jednako kvalitetnu te u isto vrijeme jednako dostupnu i podržanu alternativu.

GPG je zapravo besplatna open-source implementacija PGP standarda. Postoji i komercijalno PGP programsko rješenje namijenjeno naprednim slučajevima korištenja (budući da su osnovni slučajevi korištenja pokriveni besplatnim alatima).

Posljednje sigurnosne preporuke